社會工程(SE)不僅涉及利用攻擊者擁有的信息,而且還涉及利用(人類)行為的模式。

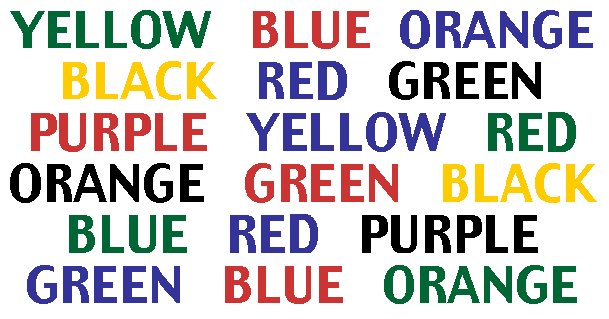

為解釋這一點,讓我們做一些練習-大聲說顏色,而不是單詞。

您能在這裡看到“漏洞利用”嗎?這種“剝削”在現實生活中的使用非常令人質疑,但它很清楚地向我們展示了即使我們掌握了有效的信息(嬰兒時都學過顏色)也可以操縱大腦。

現實生活中的例子可能是這樣的-假設您希望秘書將USB插入她的機器。朝她禮貌地要求她這樣做可能會被拒絕,特別是如果有禁止這樣做的政策。但是您可以穿上衣服,把咖啡灑在襯衫/褲子和文件上,然後走到她身邊,拿著那些文件說:“我開會很晚了,開車去這裡的時候,貓跑了進去。我的車子開了,我開始非常努力地折斷了。那隻貓確實活了下來,但我的文件卻沒有。我知道這是一個奇怪的要求,但請你能幫我打印嗎?我真的來晚了,你的老闆可能真的很生我的氣!”

這被稱為藉口,基本上,這是SEr扮演的角色。我們以此為藉口做什麼?我們正在利用情感。如果操作得當,並且您的微表情是真實的,則很可能她會做您想要的。為什麼?因為我們人類是這樣的是的,她可能知道將未知設備放入PC可能有害。是的,她可能對此有所了解,但說實話,您試圖不打貓,您沒有喝咖啡,您弄壞了西裝,開會遲到了,老闆會生您的氣,現在有些政策要求她對你無禮。來吧...

但是,這裡的關鍵部分是使她保持適當的心情-為您感到難過。為此,您的微表情必須由她解釋為真實(真實)。如果打得正確,效果與顏色相同。她知道這是她不應該做的事情(單詞的顏色),但是情緒在告訴她否則(單詞的含義)。

SEr可以拉向目標的另一個技巧就是所謂的巴甫洛夫的狗實驗。那麼,流口水的狗與ITSec有什麼關係?假設我想了解您工作場所的人身安全。您知道您不應該與我分享這些信息。我也知道下班後,你總是來當地的酒吧喝一杯。有一天我自我介紹,我們開始閒聊。起初它只是關於您的酷車。然後,我們開始談論女性在酒吧,然後是我們的前女友,關於去年的假期等等。總而言之,這不是什麼不尋常的話題,而是私人生活。我們見面時,您注意到,每次我問問題時,我都會用香煙打桌子。起初,這甚至可能是一個令人討厭的習慣,但隨後您就忽略了它。在幾天/幾週後,當您開始對我感到自在時,我開始詢問您的工作和工作環境。一點一點地,您告訴我我想了解貴公司的物理安全性。

那麼我在這裡做了什麼?通過與您隨意交談,我訓練您的大腦,使我每次抽煙擊中桌子時都能得到答案。儘管這不是洗腦,但這樣做並不會告訴我您最黑暗的秘密,可以想像一下-剝去一層洋蔥。第二層是我在酒吧與您共度時光所獲得的信任。等等,等等……我確實操縱了你,當我問你一些敏感的問題時,這個簡單的竅門幫助我沒有舉起任何危險信號。再次,這不是關於您擁有的信息(不要告訴陌生人),而是關於您的行為和對外界的反應。

我想在這裡說的是-不管您知道什麼,只要您處在正確的位置,您就會按照您的要求去做。為什麼?因為這是在我們的遺傳學中。

僅舉一個或兩個“ IT領域外”的例子,如果目標用戶擁有熟練的技術知識,他們將如何毫無意義地獲取信息/知識先生在法庭上,證據是純粹的冷事實,但是,好的律師可以,無論其委託人的境況如何,都可以使用SE來使這些事實對他有利。

在購買汽車之前,您將去告訴自己哪個最適合您。當您到達商店購買車時,賣方可以說服您再次使用SE購買更昂貴的汽車。

此外,查看此視頻。他是怎麼做到的?只是表現正常。沒什麼。